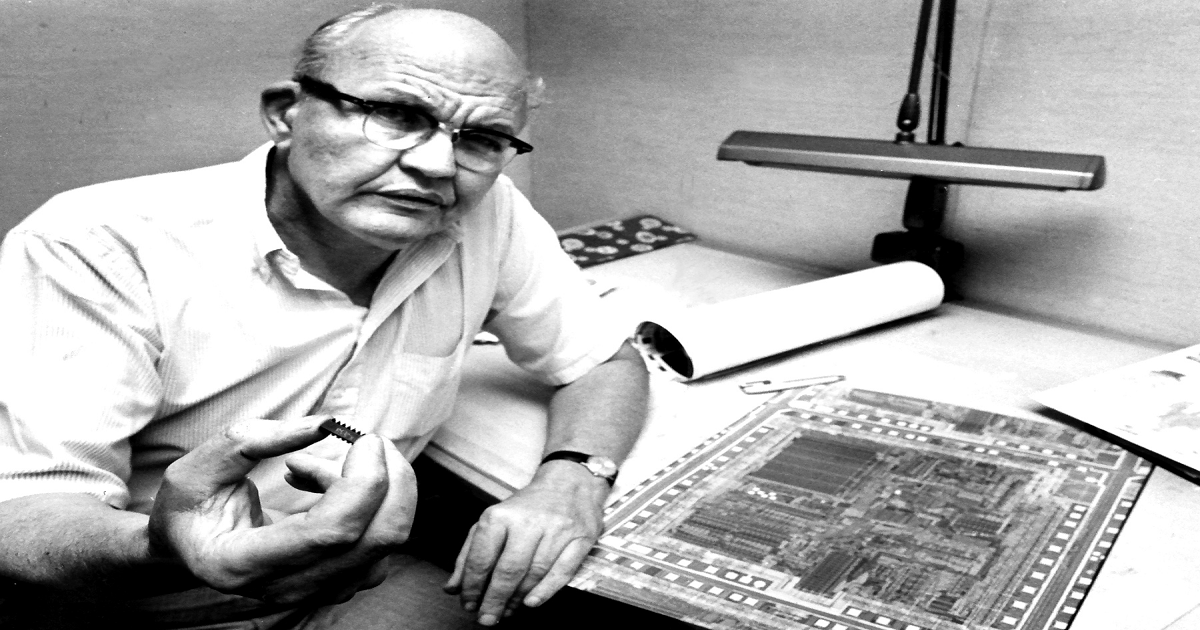

Jack Kilby e il primo circuito integrato, o microchip, della storia

W9GTY(SK) è una sigla, e questa sigla riguarda una parte della nostra storia. Il suo significato, molto probabilmente, vi è ignoto ma avremo modo di scoprirlo a breve.

Questa cronaca inizia nel Kansas, zona in cui un giovanissimo Jack, l’attore del nostro racconto, muove i suoi primi passi nel mondo del lavoro. Più precisamente nell’azienda del padre. Un azienda del posto che aveva come mission dei servizi di manutenzione per altre società. Mentre era impegnato ad effettuare ordinarie operazioni di manutenzione in un locale industriale venne sorpreso, insieme al padre, da un temporale.

Il cattivo tempo creò danni alla rete telefonica rendendola inutilizzabile e quindi per restare in contatto con il loro ufficio dovettero servirsi di una radio amatoriale. Questa fu la circostanza che avvicinò un giovanissimo Jack Kilby a quelle che saranno le sue due principali passioni: la radio e l’elettronica. Successivamente studiò per la licenza da radioamatore e il CallSign (codice identificativo) assegnatogli fu per l’appunto W9GTY.

L’Università

Iscritto all’Università dell’Illinois dovette interrompere gli studi causa la Seconda Guerra Mondiale, dove si arruolò in forza nella marina militare degli Stati uniti d’America. Venne stanziato in India e assegnato al reparto “Trasmissioni” con il compito di addetto alla manutenzione di ricevitori e trasmettitori radio.

Il primo lavoro

Al termine del conflitto bellico il suo primo vero lavoro fu alla Centralab una piccola azienda di elettronica situata nel Milwaukee, qui Jack realizzò alcune invenzioni.

Ma più passava il tempo e più maturava in lui la consapevolezza che per essere all’avanguardia e per emergere nel mondo dell’elettronica, cioè nello sviluppo e perfezionamento di nuovi componenti elettronici, come il Transistor che da poco era stato inventato, avrebbe dovuto lavorare in un’azienda più grande.

Si dice che la fortuna aiuti gli audaci, nel nostro caso il primo colpo di fortuna nella carriera di Jack Kilby arrivò da Adcock Willis. Adcock era considerato un pioniere del silicio, e gli aveva offerto un lavoro presso un gruppo di ricerca all’avanguardia sugli studi dei semiconduttori, in una importante azienda di elettronica.

Jack Kilby all’età di trentaquattro anni si trasferì a Dallas insieme alla moglie Barbara e alle sue due figlie per iniziare a lavorare alla Texas Instruments. Con Kilby alla T.I. si faceva strada una nuova idea, rivoluzionaria, un’idea che sarebbe stata scritta in ogni libro di testo e che lo avrebbe portato dai vertici amministrativi della Texas Instruments fino al Premio Nobel per la Fisica nel 2000.

La Texas Instruments

Alla Texas Instruments nel 1958, arriva un giovane ricercatore che insieme ad altri ingegneri è impegnato nel trovare soluzioni innovative. In qualità di ultimo arrivato Kilby non aveva diritto alle ferie. E così nel mese di luglio si ritrova a lavoro solo e con il laboratorio di elettronica aziendale a sua disposizione.

Uno dei problemi che i ricercatori si trovarono ad affrontare nel periodo successivo all’invenzione del transistor, era il problema delle interconnessioni. Un circuito elettrico è un intricato e ininterrotto percorso che attraversa vari componenti.

I circuiti possono essere grandi e complicati, possono contenere centinaia o migliaia di dispositivi sia attivi che passivi. Elementi come: resistori, diodi, condensatori, transistor, in un circuito possono essere collegati ad altri induttori, integrati, amplificatori operazionali e così via.

Ognuno di essi può avere più interconnessioni con altre parti del circuito. Collegare insieme queste parti era un lavoro che si faceva quasi interamente a mano, ed era un procedimento dispendioso e costoso. Paradossalmente la progettazione e il disegno di circuiti grandi e complessi diventava difficoltoso e faticoso da realizzare.

E così che Kilby durante delle solitarie e afose giornate di luglio inizia a pensare una maniera alternativa per usare i semiconduttori e questo lo porta alla sua idea di “circuito monolitico” connettendo i transistor tra loro, direttamente sulla stessa fetta di silicio.

Annotando meticolosamente i suoi progressi e i suoi esperimenti sul diario del laboratorio. Al rientro dalle vacanze il suo capo, Wllis Adcock, si dimostrò scettico su queste ricerche, ma nonostante il suo scetticismo lo invitò a continuare e a farne una dimostrazione pratica.

Kilby cosi nel settembre del 1958 completò un primo rudimentale prototipo. Un circuito intero, assemblato a mano su un substrato di germanio con una ragnatela di fili di metallo prezioso che collegavano tra di loro i componenti contenuti nel chip.

Così veniva creato il primo circuito integrato, o microchip, della storia usando un solo cristallo e una sola fetta di semiconduttore da cui si ricavano diversi elementi come: resistori, condensatori.

Nei primi mesi del 1959, la Texas Instruments depositò la domanda di brevetto, presentando la nuova invenzione come: “circuito allo stato solido”. Ebbe così inizio l’era della miniaturizzazione.

© 𝗯𝘆 𝗔𝗻𝘁𝗼𝗻𝗲𝗹𝗹𝗼 𝗖𝗮𝗺𝗶𝗹𝗼𝘁𝘁𝗼

Tutti i diritti riservati | All rights reserved

Informazioni Legali

I testi, le informazioni e gli altri dati pubblicati in questo sito nonché i link ad altri siti presenti sul web hanno esclusivamente scopo informativo e non assumono alcun carattere di ufficialità.

Non si assume alcuna responsabilità per eventuali errori od omissioni di qualsiasi tipo e per qualunque tipo di danno diretto, indiretto o accidentale derivante dalla lettura o dall'impiego delle informazioni pubblicate, o di qualsiasi forma di contenuto presente nel sito o per l'accesso o l'uso del materiale contenuto in altri siti.