La Nascita del World Wide Web: L'Inizio di una Rivoluzione Digitale

News dalla Rete

Web Magazine by Antonello Camilotto

Creazione Contenuti Editoriali

Segui News dalla Rete su

www.newsdallarete.com

Approfondimenti, sicurezza e cultura digitale. Perché capire la rete significa capire il mondo.

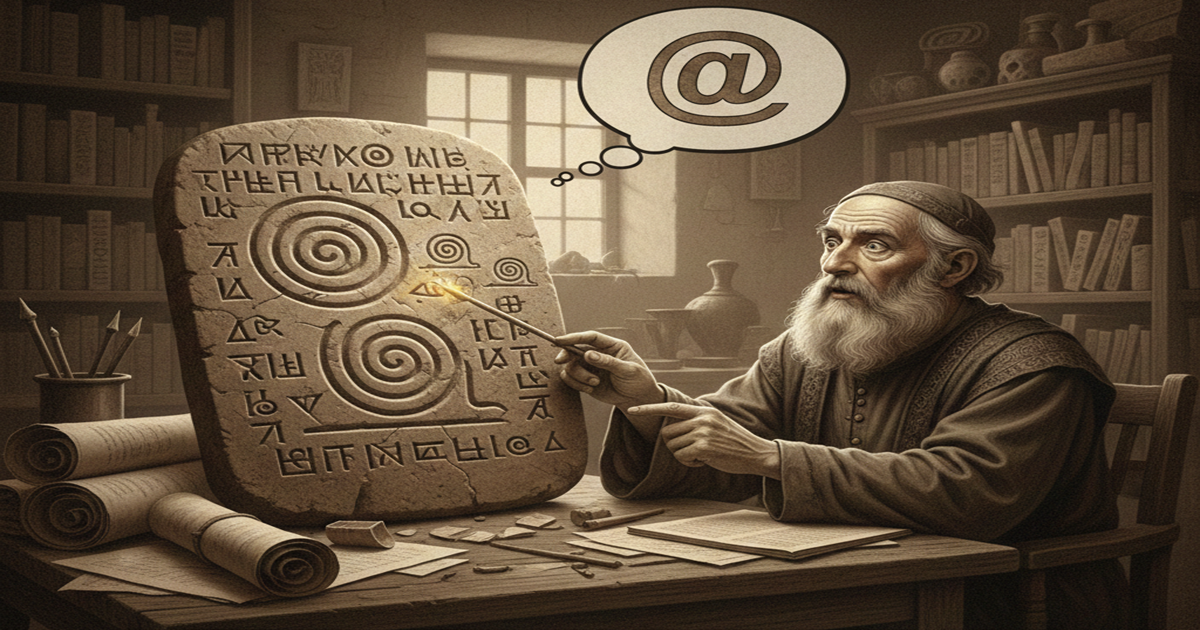

La chiocciola, oggi onnipresente negli indirizzi di posta elettronica, non è affatto un’invenzione moderna né tantomeno un simbolo nato con l’informatica. La sua storia affonda le radici in un passato sorprendente, in cui l’uso del carattere era completamente diverso da quello che conosciamo. Prima di diventare l’elemento distintivo delle email, il simbolo era impiegato in contesti commerciali e contabili. In documenti antichi, soprattutto di area anglosassone, veniva utilizzato come abbreviazione per indicare una tariffa o un prezzo unitario, con il significato di “al costo di”. Questa funzione pratica permetteva ai mercanti di annotare più velocemente quantità e valori nelle proprie registrazioni. Altre tradizioni attribuiscono alla chiocciola un ruolo nelle trascrizioni medievali: alcuni amanuensi europei l’avrebbero utilizzata come variante grafica della preposizione latina “ad”, che esprimeva un moto a luogo o un rapporto tra quantità. La forma arrotondata e avvolgente che conosciamo oggi potrebbe essersi evoluta proprio da tali abbreviazioni, frutto dello stile di scrittura del tempo. Fu solo negli anni Settanta del Novecento che la chiocciola venne scelta dal programmatore Ray Tomlinson come simbolo ideale per distinguere il nome dell’utente dal dominio all’interno del primo sistema di posta elettronica della storia. Un carattere poco utilizzato, privo di significati ambigui e presente nelle tastiere: le ragioni pratiche del suo impiego finirono per trasformarlo nella vera e propria icona del mondo digitale. Oggi la chiocciola è molto più di un semplice segno grafico: rappresenta comunicazione, connessione e presenza online. Eppure, dietro la sua apparente modernità, si nasconde un lungo percorso storico che attraversa mercati, manoscritti e rivoluzioni tecnologiche.

Nel corso degli ultimi anni la Chiesa si è trovata immersa in un contesto profondamente trasformato dalla rivoluzione digitale. Social network, piattaforme di streaming, intelligenza artificiale e nuovi linguaggi comunicativi hanno modificato non solo il modo in cui si diffondono informazioni e opinioni, ma anche le modalità con cui le istituzioni religiose possono dialogare con fedeli e non credenti. Il processo di digitalizzazione, accelerato dalla pandemia, ha costretto molte diocesi ad adottare strumenti fino a poco prima considerati marginali: messe trasmesse in diretta, catechesi via webinar, incontri parrocchiali su piattaforme online. Sebbene inizialmente tutto ciò sia sembrato un ripiego, l’esperienza ha invece mostrato un potenziale inatteso. Il digitale può diventare un ponte, un luogo di incontro che supera distanze geografiche e barriere sociali. Non mancano tuttavia le sfide. La comunicazione online richiede nuovi codici: immediatezza, sintesi, capacità di intercettare dinamiche spesso lontane dal linguaggio tradizionale ecclesiale. La presenza della Chiesa nei social deve dunque confrontarsi con il rischio della superficialità, delle polarizzazioni e della diffusione di informazioni non verificate. In questo contesto, la credibilità diventa un elemento essenziale: un messaggio evangelico tradotto in forme moderne non può prescindere da una testimonianza coerente. Accanto alle difficoltà emergono anche nuove opportunità pastorali. Le piattaforme digitali aprono spazi di ascolto particolarmente preziosi per chi vive ai margini della comunità o fatica ad avvicinarsi alle istituzioni religiose. Gruppi di preghiera online, percorsi formativi multimediali, progetti missionari sui social diventano strumenti capaci di raggiungere pubblici che in passato rimanevano invisibili. La domanda che si pone oggi non è più se la Chiesa debba abitare l’ambiente digitale, ma come farlo in modo responsabile, creativo e fedele alla propria identità. La sfida consiste nel trasformare il web da semplice canale di comunicazione in uno spazio reale di relazione, dialogo e annuncio. Una sfida che, sempre più, rappresenta uno dei fronti decisivi per il futuro della comunità cristiana.

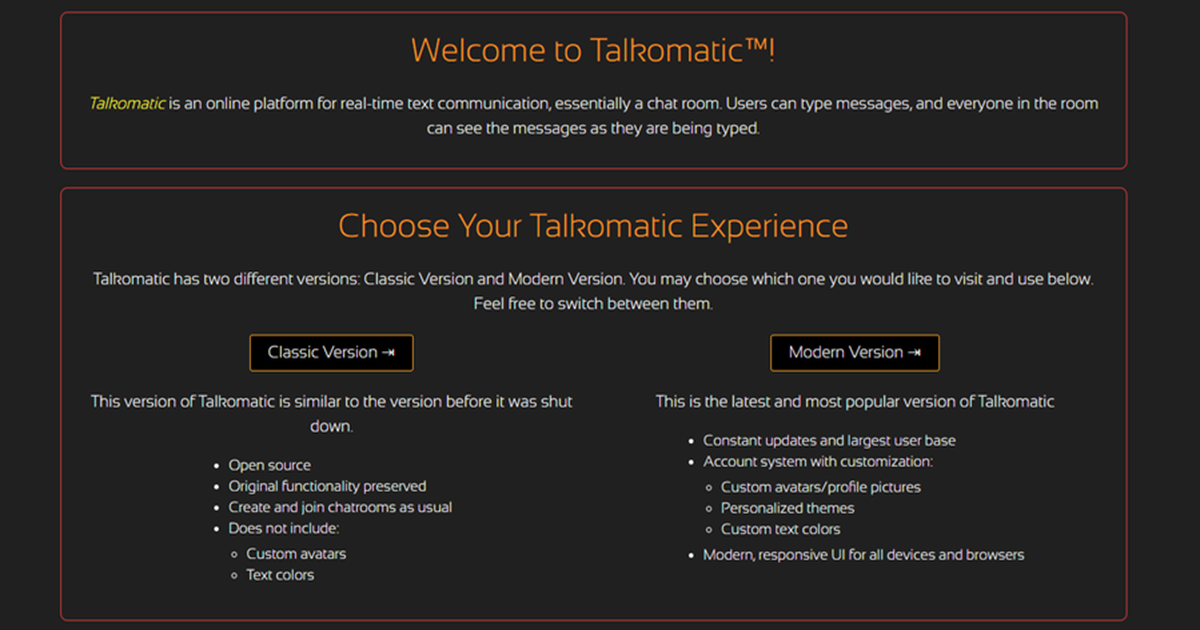

Quando oggi pensiamo alla messaggistica istantanea, ci vengono in mente WhatsApp, Telegram, Messenger o Signal. Ma l’idea di comunicare in tempo reale tramite una rete di computer è molto più antica di quanto si possa immaginare. Prima degli smartphone, prima di Internet, e persino prima dei PC come li conosciamo oggi, qualcuno aveva già inventato la chat istantanea. Era il 1973. E quello strumento si chiamava Talkomatic. Le origini: PLATO e la nascita di un’idea rivoluzionaria Talkomatic nasce all’interno del progetto PLATO (Programmed Logic for Automatic Teaching Operations), un sistema educativo computerizzato sviluppato presso l’Università dell’Illinois. PLATO è ricordato per molte innovazioni pionieristiche: display al plasma, giochi multiplayer, forum, email e, appunto, la chat in tempo reale. Nel 1973 gli sviluppatori Doug Brown e David R. Woolley crearono Talkomatic, una piattaforma di comunicazione dove più utenti potevano entrare in "canali" tematici e digitare messaggi che comparivano sullo schermo degli altri lettera per lettera, in tempo reale. A differenza delle chat moderne, dove il messaggio viene inviato solo quando si preme “Invio”, con Talkomatic gli utenti vedevano ciò che gli altri scrivevano istantaneamente, carattere dopo carattere. Un’esperienza di comunicazione sorprendentemente “dal vivo”, quasi paragonabile a una conversazione vocale. Un successo inatteso In poco tempo Talkomatic divenne una delle funzioni più popolari dell’intero sistema PLATO. Venne usato dagli studenti, dagli insegnanti e persino dai tecnici che lavoravano sui server. Nonostante le limitazioni tecnologiche dell’epoca — computer costosissimi, accesso remoto tramite linee telefoniche lente — il bisogno umano di comunicare in modo immediato trovò spazio in questa innovazione. La lenta scomparsa e la rinascita Con la fine del progetto PLATO e l’arrivo dei nuovi sistemi informatici, Talkomatic scomparve gradualmente. Ma la sua eredità continuò a vivere, influenzando le prime chat IRC, i messenger degli anni ’90 e, più in generale, l’intero concetto di messaggistica istantanea moderna. Nel 2014, uno dei suoi creatori, David R. Woolley, decise di riportarlo in vita online, ricreando una versione accessibile via web basata sul funzionamento originale: stanze di chat pubbliche, messaggi che scorrono lettera per lettera, interfaccia minimalista e un sapore fortemente retro. Perché oggi ha ancora un fascino particolare Oggi Talkomatic sopravvive come una sorta di museo vivente di Internet. È un pezzo di storia interattiva, che permette di fare un salto nel passato e provare cosa significasse comunicare ai primissimi giorni delle reti digitali. Il fascino di Talkomatic risiede proprio nella sua semplicità: nessuna criptazione o sticker animati; nessuna registrazione o profilo; solo utenti che digitano e vedono digitare gli altri. È un’esperienza che, paradossalmente, appare più “umana” di molte forme di comunicazione moderne. Un’eredità che continua Parlare di Talkomatic significa raccontare la nascita di una delle funzioni più utilizzate al mondo: la chat. Oggi decine di miliardi di messaggi vengono scambiati ogni giorno, ma tutto è iniziato da un esperimento universitario, un terminale al plasma e la visione di due programmatori. A 52 anni dalla sua creazione, Talkomatic non è solo un cimelio tecnologico: è un promemoria di quanto la necessità di comunicare sia alla base di ogni evoluzione digitale.

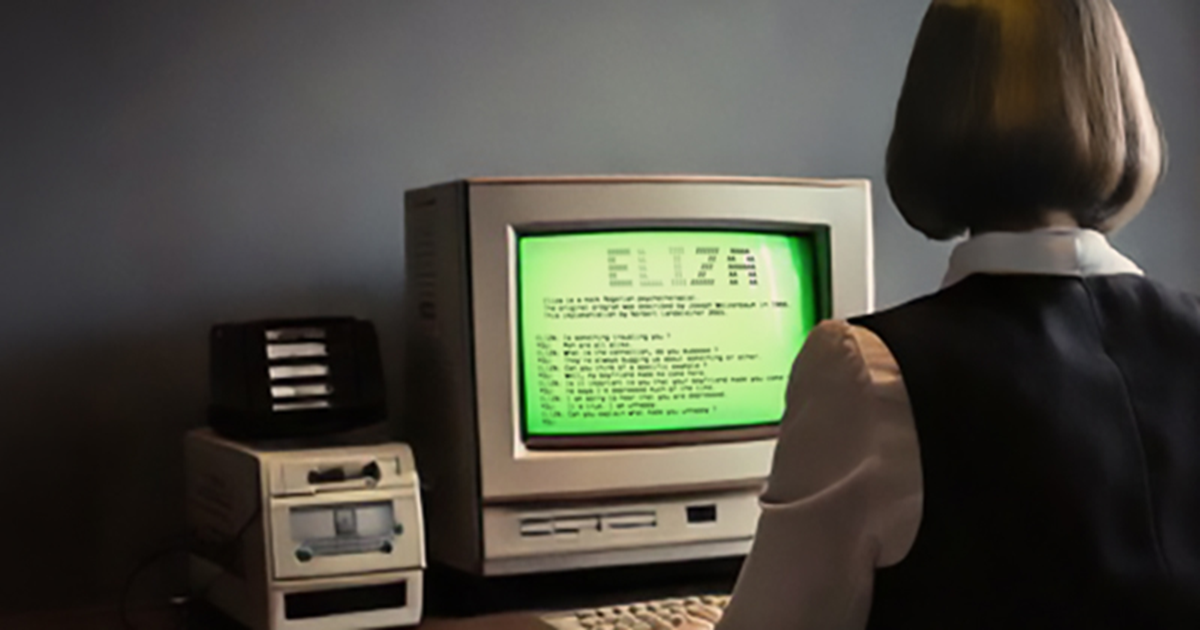

Quando oggi parliamo di chatbot, assistenti virtuali e intelligenze artificiali conversazionali, è facile dimenticare che tutto ebbe inizio negli anni Sessanta, ben prima dell’era dei computer personali e di Internet. In quell’epoca pionieristica nacque ELIZA, considerata il primo chatbot della storia: un software sorprendentemente moderno per il suo tempo, capace di simulare una conversazione con un essere umano. Le origini: Joseph Weizenbaum e il MIT ELIZA fu sviluppata nel 1966 da Joseph Weizenbaum, informatico e ricercatore del MIT. Il suo obiettivo iniziale non era creare un sistema intelligente, bensì dimostrare quanto potesse essere ingannevolmente semplice simulare la comprensione linguistica tramite un insieme di regole. Il programma analizzava il testo inserito dall’utente e cercava determinate parole chiave. In base a queste, sceglieva una risposta costruita secondo schemi predefiniti. Non “capiva” realmente ciò che veniva detto, ma imitava abilmente uno stile conversazionale coerente. Il celebre script: DOCTOR Tra i vari script che Weizenbaum implementò, il più famoso fu DOCTOR, una simulazione di uno psicoterapeuta rogersiano. Questo approccio psicologico, basato sull’ascolto attivo e sulla riformulazione delle frasi del paziente, si prestava perfettamente alla logica del programma. Esempio tipico: Utente: "Sono triste perché litigo spesso con mia madre." ELIZA: "Mi parli di sua madre." La forza di DOCTOR stava proprio nel restituire all’utente le sue parole, ponendole in forma di domanda. Una tecnica semplice, ma capace di creare l’illusione di un dialogo empatico. La reazione delle persone Weizenbaum rimase lui stesso sorpreso dalla reazione che ELIZA suscitò. Molti utenti, pur sapendo che si trattava di un programma, tendevano a instaurare un rapporto emotivo con esso. Alcuni suoi colleghi arrivarono a chiedergli di lasciare la stanza per parlare con ELIZA “in privato”. Questa risposta emotiva spinse Weizenbaum a riflettere profondamente sui rischi psicologici e sociali dell’affidarsi alle macchine per conversazioni sensibili, ponendo le basi per un dibattito etico ancora attuale. Perché ELIZA è ancora importante Sebbene elementare rispetto ai sistemi moderni, ELIZA rappresenta una pietra miliare per diversi motivi: È il primo esempio di elaborazione del linguaggio naturale applicato a una conversazione. Ha mostrato come la forma del linguaggio possa creare illusione di comprensione, anche senza intelligenza reale. Ha inaugurato il filone dei dialog systems, precursori dei chatbot contemporanei. Ha sollevato domande etiche fondamentali sulla relazione uomo-macchina. L’eredità di ELIZA Oggi assistenti come ChatGPT, Alexa o Siri usano tecniche immensamente più avanzate, ma il principio che ELIZA introdusse — la possibilità di interagire con una macchina attraverso il linguaggio naturale — resta centrale. ELIZA rimane un simbolo dell’inizio di un percorso che continua a trasformare il nostro rapporto con la tecnologia. In un’epoca in cui i chatbot partecipano a conversazioni complesse, generano testi e persino emozioni, ricordare ELIZA significa riconoscere il punto di partenza di una delle rivoluzioni più affascinanti della storia dell’informatica.

Negli ultimi anni, il ruolo degli algoritmi dei social network nel plasmare l’opinione pubblica è diventato un tema centrale nel dibattito pubblico. Piattaforme come Facebook, Instagram, TikTok e X (ex Twitter) selezionano e mostrano contenuti in base alle preferenze degli utenti, con l’obiettivo dichiarato di massimizzare il coinvolgimento. Ma questa personalizzazione può trasformarsi in un meccanismo capace di influenzare, se non addirittura alterare, le opinioni politiche. Gli esperti parlano spesso di “bolle informative”: spazi digitali in cui gli utenti vengono esposti principalmente a contenuti che confermano le proprie convinzioni. Gli algoritmi, riconoscendo ciò che piace o indigna, tendono a proporre materiale simile, limitando la diversità di punti di vista. Questo processo, in apparenza innocuo, può però amplificare polarizzazione e radicalizzazione. La questione si complica ulteriormente in periodo elettorale. Studi accademici mostrano che la semplice modifica dell’ordine delle notizie o delle raccomandazioni può influenzare le percezioni di affidabilità delle fonti e persino il comportamento di voto. Pur non essendoci prove definitive di manipolazioni su larga scala, il potenziale è sufficiente a preoccupare sociologi e regolatori. Le piattaforme respingono le accuse, sostenendo che gli algoritmi non hanno fini politici e che le scelte degli utenti restano il fattore principale. Tuttavia, mentre i governi discutono nuove norme sulla trasparenza, restano aperte domande cruciali: quanto davvero questi sistemi incidono sulla democrazia? E soprattutto, chi controlla chi controlla gli algoritmi?

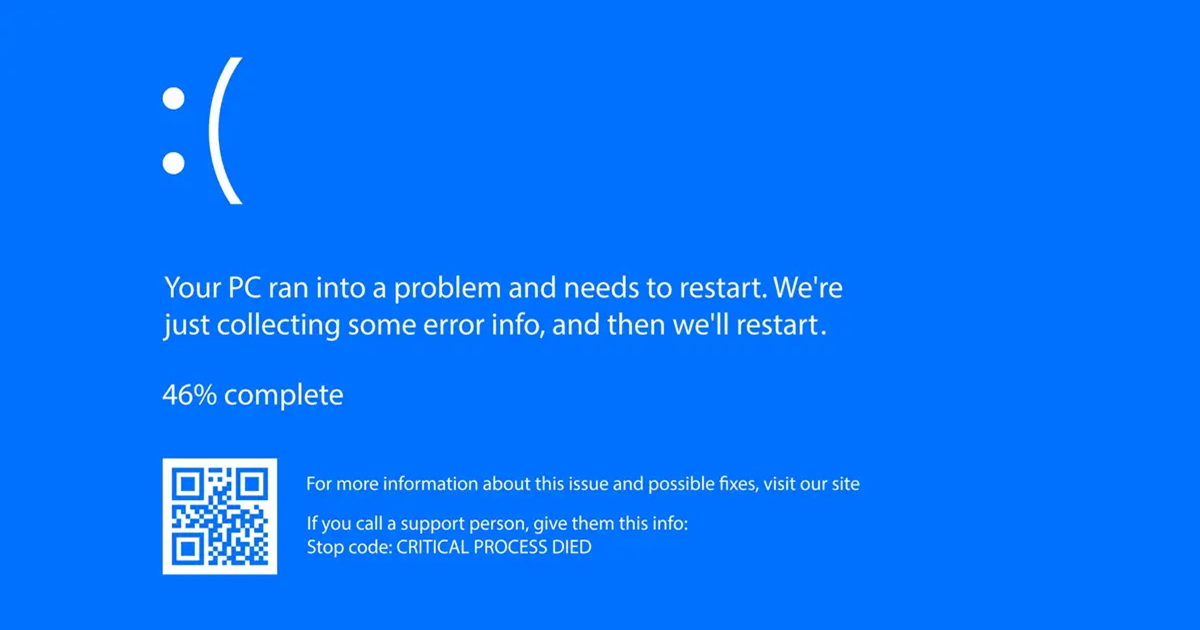

In ambito informatico, è comune sentire parlare di “schermo blu della morte” o "Blue Screen of Death" (BSOD). Questo fenomeno è tanto temuto dagli utenti quanto affascinante per chi cerca di comprendere le dinamiche interne dei sistemi operativi. Ma perché, quando si verifica un guasto informatico, lo schermo del computer diventa blu? Cerchiamo di approfondire l'argomento. L'origine dello schermo blu Il termine BSOD è legato principalmente ai sistemi operativi Microsoft Windows. Si tratta di un errore di sistema critico che costringe il computer a interrompere tutte le operazioni per prevenire danni ulteriori. L'apparizione dello schermo blu è accompagnata da un messaggio di errore che offre informazioni sul tipo di problema riscontrato. Scelta del colore blu La scelta del colore blu per lo schermo di errore non è casuale. Ci sono diverse ragioni per cui Microsoft ha optato per questo colore specifico: 1. Visibilità e contrasto: Il blu, soprattutto in tonalità scura, offre un buon contrasto con il testo bianco o giallo, rendendo le informazioni sull'errore più leggibili. Questa caratteristica è cruciale, poiché l'utente deve poter leggere e interpretare il messaggio di errore per poter prendere le opportune azioni correttive. 2. Calma e professionalità: Psicologicamente, il colore blu è associato alla calma e alla professionalità. Di fronte a un problema grave del sistema, è importante non allarmare eccessivamente l'utente. Un colore come il rosso, per esempio, potrebbe indurre un senso di urgenza e panico. 3. Standardizzazione e riconoscibilità: Utilizzare uno stesso colore per tutti i messaggi di errore gravi aiuta a creare uno standard riconoscibile dagli utenti. Nel tempo, lo schermo blu è diventato sinonimo di guasto critico, facilitando la comunicazione tra utenti e tecnici informatici. Cause del BSOD Lo schermo blu può apparire per diversi motivi, tra cui: 1. Errori hardware: Problemi con la memoria RAM, guasti al disco rigido, o malfunzionamenti della scheda madre possono causare il BSOD. Questi problemi sono spesso legati a componenti fisici del computer. 2. Driver malfunzionanti: I driver sono software che permettono al sistema operativo di comunicare con l'hardware. Driver corrotti, incompatibili o mal configurati possono portare a gravi errori di sistema. 3. Software e aggiornamenti: Alcuni software possono causare conflitti con il sistema operativo, specialmente se non sono stati testati accuratamente. Anche aggiornamenti di sistema non riusciti possono provocare il BSOD. 4. Virus e malware: Software dannoso può corrompere file di sistema o alterare il funzionamento del computer, portando a errori critici. Come affrontare il BSOD Di fronte a uno schermo blu, è importante mantenere la calma e seguire alcuni passaggi per risolvere il problema: 1. Leggere il messaggio di errore: Spesso, lo schermo blu fornisce un codice di errore o un messaggio che può indicare la causa del problema. 2. Riavviare il computer: A volte, un semplice riavvio può risolvere problemi temporanei. Tuttavia, se il BSOD persiste, è necessario indagare ulteriormente. 3. Aggiornare i driver: Assicurarsi che tutti i driver siano aggiornati e compatibili con il sistema operativo. 4. Controllare l'hardware: Eseguire test diagnostici sulla memoria e sui dischi rigidi può aiutare a identificare eventuali guasti hardware. 5. Scansione antivirus: Eseguire una scansione completa del sistema per rilevare e rimuovere eventuali malware. Lo schermo blu della morte è una manifestazione visiva di un problema critico nel sistema operativo. Sebbene possa sembrare un evento catastrofico, è un meccanismo di protezione che aiuta a prevenire danni maggiori. Comprendere le cause del BSOD e sapere come affrontarlo può aiutare gli utenti a risolvere i problemi più rapidamente e con maggiore efficacia. E ricordate: dietro ogni schermo blu c'è un'opportunità per imparare di più sul funzionamento interno dei nostri fidati computer.

Negli ultimi vent’anni, la diffusione di Internet ha trasformato radicalmente il nostro rapporto con la conoscenza. Oggi, davanti a qualsiasi dubbio o curiosità, la prima reazione è quasi automatica: aprire un motore di ricerca e digitare qualche parola chiave. Un gesto semplice, ma che ha modificato in profondità il modo in cui pensiamo, apprendiamo e ricordiamo le informazioni. Uno dei cambiamenti più evidenti riguarda la memoria. Gli psicologi lo chiamano “effetto Google”: sapere di poter accedere in ogni momento a una quantità illimitata di dati riduce la necessità di memorizzarli. Non è più indispensabile ricordare fatti o date; ciò che conta è ricordare dove e come trovare le risposte. La mente si adatta, delegando parte del proprio lavoro all’esterno, a un’estensione digitale sempre disponibile. Anche il concetto di autorevolezza è stato rivoluzionato. Un tempo la conoscenza passava attraverso canali riconosciuti — libri, giornali, enciclopedie — e il lettore si affidava alla competenza degli autori. Oggi chiunque può pubblicare contenuti online, e la responsabilità di distinguere tra informazioni affidabili e fake news ricade sull’utente. La capacità critica diventa quindi una competenza fondamentale, tanto quanto la scrittura o la lettura. La ricerca online ha poi modificato la velocità del pensiero. L’accesso immediato alle informazioni ci ha abituati a risposte rapide, riducendo la tolleranza per l’incertezza o l’attesa. Questo accelera i processi cognitivi, ma può anche rendere più difficile la riflessione profonda. Siamo diventati “multitasking” digitali, ma a volte a scapito della concentrazione. Eppure, non tutto è perdita. Internet ha democratizzato la conoscenza come mai prima d’ora. Ha dato voce a chi non l’aveva, ha permesso la nascita di nuove forme di apprendimento collettivo e ha reso possibile una connessione globale di idee e prospettive. Il sapere, un tempo privilegio di pochi, oggi è a portata di tutti — purché si sappia cercare con intelligenza. In definitiva, la ricerca online non ha solo cambiato il nostro modo di pensare: lo ha esteso. Ci ha resi più dipendenti dagli strumenti digitali, ma anche più consapevoli della complessità del mondo. Pensiamo diversamente perché viviamo in un’epoca in cui la conoscenza è fluida, immediata e condivisa. La sfida, ora, è imparare a navigarla senza perdere la profondità del pensiero.

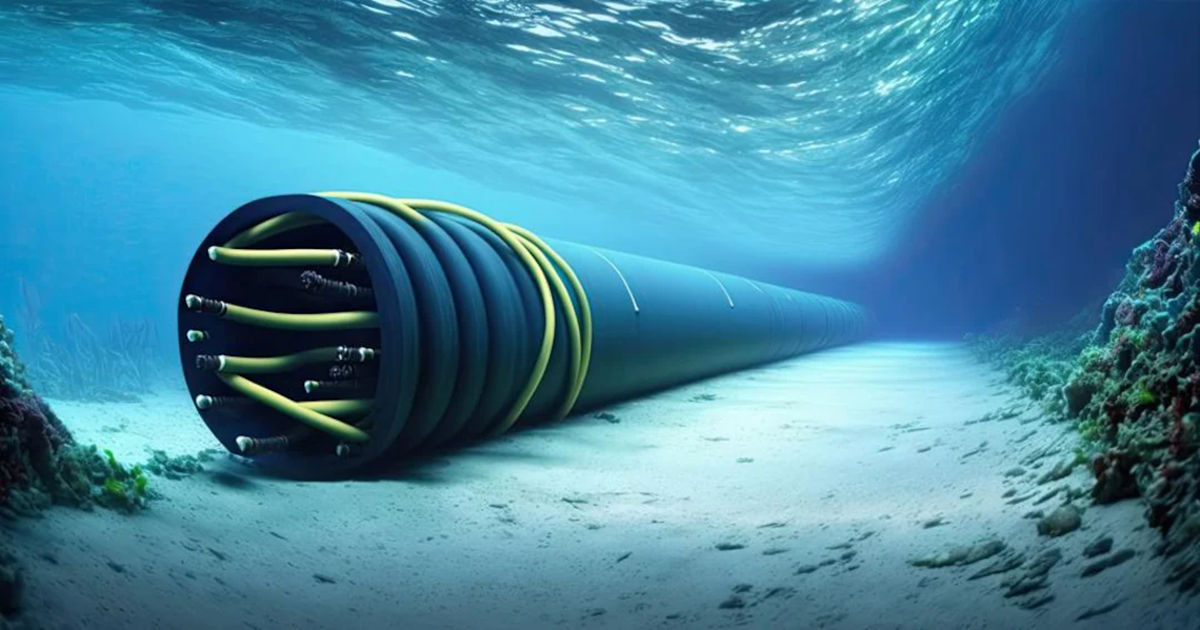

Nel mondo altamente connesso di oggi, l'accesso a Internet è diventato un elemento cruciale per la comunicazione, il commercio, l'istruzione e molto altro ancora. Mentre gran parte della nostra attenzione è concentrata sulla connettività wireless e le reti satellitari, c'è un aspetto meno noto ma altrettanto vitale che tiene il nostro mondo interconnesso: i cavi internet sottomarini. La Spina Dorsale del Web I cavi internet sottomarini costituiscono la spina dorsale del World Wide Web, fornendo il collegamento tra continenti e consentendo la trasmissione veloce e affidabile dei dati. Questi cavi, posati sul fondo degli oceani, collegano le nazioni e consentono lo scambio di informazioni a livello globale. Senza di essi, molte delle attività quotidiane che diamo per scontate, come le videochiamate internazionali, il trasferimento di dati tra paesi e la navigazione su Internet, diventerebbero problematiche, se non impossibili. Una Rete Sottomarina Gigantesca La rete sottomarina è un intricato labirinto di cavi che attraversano gli oceani. Questi cavi, spesso lunghi migliaia di chilometri, sono posati sul fondo dell'oceano e collegano i continenti in una rete globale. L'installazione di questi cavi richiede competenze tecniche avanzate e risorse considerevoli. Inoltre, devono essere progettati per resistere alle pressioni dell'acqua, alle correnti marine e alle variazioni di temperatura. Affidabilità e Velocità La scelta di utilizzare cavi internet sottomarini anziché soluzioni satellitari è motivata dalla maggiore affidabilità e velocità che offrono. Mentre i satelliti possono essere soggetti a interferenze atmosferiche e hanno limitazioni di larghezza di banda, i cavi sottomarini forniscono una connessione più stabile e veloce. La trasmissione di dati attraverso cavi sottomarini è anche meno soggetta a ritardi rispetto alle connessioni satellitari. Sfide e Manutenzione Tuttavia, il mondo appeso a un filo sottomarino non è privo di sfide. Gli eventi naturali come terremoti, frane sottomarine o attività vulcaniche possono danneggiare i cavi. Anche le attività umane, come la pesca in acque profonde o la posa di nuovi cavi, possono rappresentare minacce. La manutenzione e la riparazione di questi cavi sono operazioni complesse e costose, spesso coinvolgendo sommozzatori specializzati e veicoli sottomarini remoti. Il Futuro della Connessione Globale Con l'aumento della domanda di connettività globale, è probabile che l'importanza dei cavi internet sottomarini continuerà a crescere. Tuttavia, le nuove tecnologie, come i satelliti in orbita bassa e le reti wireless avanzate, stanno emergendo come alternative o integrazioni a questa infrastruttura sottomarina. Il futuro potrebbe vedere una combinazione di diverse tecnologie per garantire una connettività globale sempre più affidabile ed efficiente. Mentre gran parte del nostro mondo digitale sembra fluttuare senza fili nell'etere, è importante ricordare che c'è un intricato sistema di cavi sottomarini che collega i continenti e tiene insieme la nostra società interconnessa. Il mondo è davvero appeso ad un filo sottomarino, e la manutenzione e l'evoluzione di questa infrastruttura rimarranno cruciali per la nostra continua dipendenza dalla connettività globale.

Da oltre vent’anni il logo di Google campeggia su miliardi di schermi in tutto il mondo. Colorato, semplice e immediatamente riconoscibile, sembra un esempio perfetto di minimalismo grafico. Eppure, dietro quelle lettere così familiari, si nascondono scelte di design e messaggi simbolici che pochi conoscono davvero. Un arcobaleno “fuori dalle regole” L’aspetto più evidente del logo di Google è la sua combinazione di colori: blu, rosso, giallo e verde. Ma questa palette non è casuale. I designer decisero di rompere la sequenza logica dei colori primari proprio con l’intento di comunicare indipendenza e creatività. Il verde, infatti, compare in posizione “sbagliata” nella lettera “L”, a simboleggiare lo spirito anticonvenzionale dell’azienda. Perché Google si chiama così Il nome “Google” nasce da un errore… matematico. Durante i primi anni di sviluppo del motore di ricerca, nel 1997, Larry Page e Sergey Brin cercavano un termine che evocasse l’immensità delle informazioni che il loro sistema avrebbe potuto organizzare. Uno degli studenti che li aiutava, Sean Anderson, propose la parola “googol”, termine matematico che indica il numero 1 seguito da 100 zeri (10¹⁰⁰). Quando Anderson digitò per verificare la disponibilità del dominio, commise un piccolo errore di battitura: scrisse “google.com” invece di “googol.com”. Il nome piacque subito a tutti, perché suonava meglio, era facile da ricordare e sembrava quasi un verbo. Da quell’errore nacque uno dei marchi più riconoscibili della storia del web. L’evoluzione del design Il primo logo, creato nel 1998 da Sergey Brin con un semplice programma di grafica, presentava un aspetto tridimensionale e un font piuttosto pesante. Nel corso degli anni, il logo ha subito varie revisioni, perdendo gradualmente ombre e rilievi per adottare un design piatto e moderno. L’attuale versione, introdotta nel 2015, utilizza il carattere tipografico Product Sans, disegnato internamente da Google. Questo font trasmette un senso di accessibilità e modernità, perfettamente coerente con l’immagine di un’azienda che punta sulla chiarezza e sull’usabilità. La “G” di Google: una lettera che racchiude tutto Con il restyling del 2015 è nata anche la “G” multicolore, diventata il simbolo compatto dell’identità visiva di Google. A differenza del logo completo, la “G” raccoglie in sé tutti e quattro i colori principali — blu, rosso, giallo e verde — disposti in modo armonico lungo la curva della lettera. Il blu rappresenta la tecnologia e l’affidabilità, il rosso e il giallo esprimono energia e curiosità, mentre il verde — inserito come nota di rottura — simboleggia libertà e innovazione. Dal punto di vista grafico, la “G” è stata progettata per essere leggibile anche nei formati più piccoli, come icone e favicon. È una versione sintetica ma completa dell’intero logo: una firma moderna, riconoscibile e universale, che oggi accompagna tutti i servizi dell’ecosistema Google, da Gmail a Maps, fino a Drive. I “Google Doodle”: creatività in continua evoluzione Un altro elemento distintivo è rappresentato dai celebri Google Doodle, le versioni speciali del logo dedicate a eventi storici, ricorrenze e personaggi illustri. Nati quasi per gioco nel 1998, i Doodle sono diventati un mezzo di comunicazione culturale capace di coinvolgere milioni di utenti. Dietro ognuno di essi lavora un team di artisti e sviluppatori che combinano arte, interattività e curiosità. Un simbolo della filosofia aziendale Il logo di Google non è solo un segno grafico: rappresenta l’essenza del brand. Semplice, amichevole e sempre in evoluzione, riflette i valori di apertura, innovazione e divertimento che hanno accompagnato l’azienda fin dai suoi primi passi. In un mondo digitale in continua trasformazione, poche immagini riescono a comunicare tanto con così poco. L’importanza di un nome e di un segno La storia del logo e del nome di Google dimostra quanto design e linguaggio possano diventare strumenti di identità e potere comunicativo. Un piccolo errore di battitura, un colore fuori posto o una lettera curvata nel modo giusto possono trasformarsi in simboli capaci di rappresentare un’intera epoca tecnologica. In fondo, il successo di Google non è solo questione di algoritmi o innovazione, ma anche di immaginazione visiva: la capacità di rendere il complesso semplice, l’invisibile riconoscibile e il digitale, sorprendentemente umano.