Minacce informatiche: cos'è un Worm?

Tra le diverse tipologie di malware che possono compromettere i sistemi, uno dei più temibili è il worm. Conosciuto per la sua capacità di propagarsi rapidamente e autonomamente, il worm può creare danni considerevoli e, se non viene gestito prontamente, infettare reti intere in tempi brevissimi.

Cos'è un Worm?

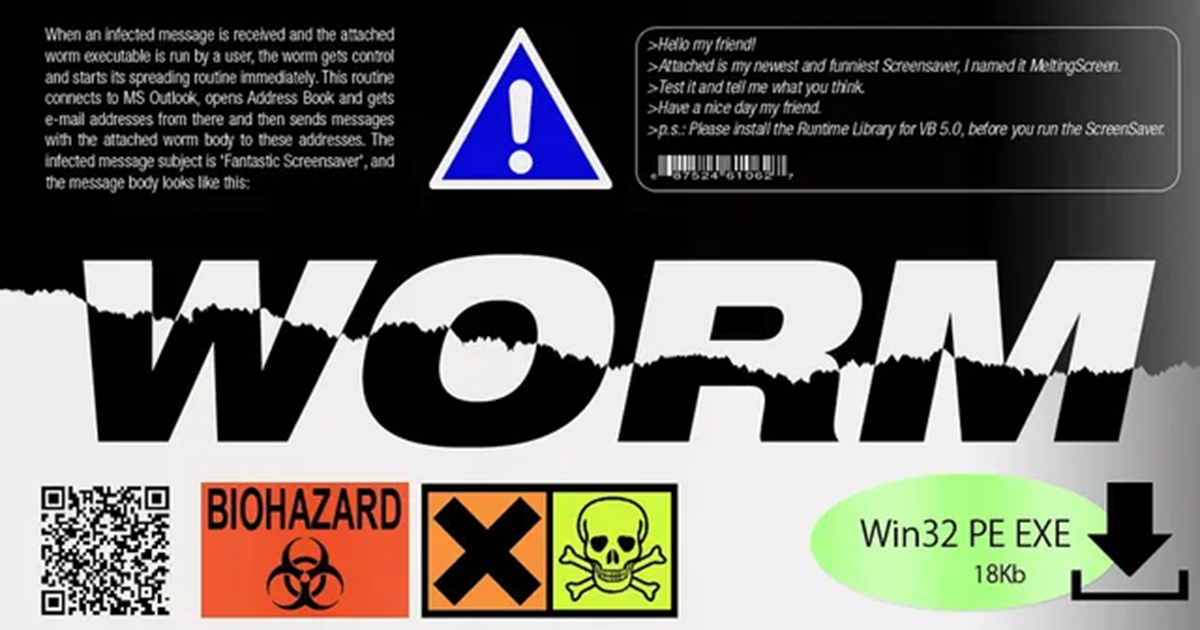

Un worm, o verme informatico, è un tipo di malware che si distingue per la sua capacità di autoreplicarsi senza necessitare dell’interazione umana. A differenza dei virus, che spesso richiedono l’esecuzione di un programma o un’azione specifica per attivarsi, i worm si diffondono automaticamente, sfruttando le vulnerabilità dei sistemi o delle reti. Una volta infettato un computer, un worm si copia in altre parti del sistema e tenta di raggiungere altri dispositivi connessi, espandendo così il suo raggio d'azione.

Come funziona un Worm?

I worm sfruttano solitamente le vulnerabilità dei software e dei protocolli di rete. Ad esempio, possono propagarsi tramite email, allegati infetti, link o persino attraverso dispositivi USB e network. Una volta che un worm penetra in un sistema, si replica continuamente e tenta di connettersi ad altri dispositivi vulnerabili, inviando copie di sé stesso e sfruttando le reti per diffondersi su scala globale.

La principale differenza tra un worm e altri tipi di malware è la sua autonomia nella diffusione non ha bisogno di un programma ospite per proliferare e spesso opera senza che l’utente se ne accorga. Alcuni worm sono progettati per sovraccaricare le reti, causando rallentamenti, o addirittura bloccando le risorse di un’intera infrastruttura aziendale.

Tipi di Worm e loro Impatto

Esistono diversi tipi di worm, ognuno con caratteristiche specifiche:

- Email Worm: diffonde il malware tramite email infette, che vengono spesso inviate automaticamente a tutti i contatti della vittima.

- Internet Worm: si propaga attraverso internet, sfruttando vulnerabilità dei server e dei dispositivi connessi.

- File-Sharing Worm: si diffonde tramite reti di file sharing, come torrent o altre piattaforme di condivisione file.

- Network Worm: si propaga all’interno delle reti locali, attaccando dispositivi connessi alla stessa rete.

Un worm, oltre a rallentare i sistemi, può essere programmato per eseguire azioni dannose, come cancellare file, installare spyware o addirittura consentire l’accesso remoto ai malintenzionati. In contesti aziendali, un worm può portare alla perdita di dati sensibili, danni finanziari e reputazionali.

Alcuni Worm Famosi della Storia

La storia dell’informatica è segnata da alcuni worm che hanno causato danni enormi:

1. Morris Worm (1988) – Uno dei primi worm diffusi su larga scala, causò notevoli disservizi sui sistemi Unix negli Stati Uniti.

2. ILOVEYOU (2000) – Si diffuse tramite email con l’oggetto “I Love You”, causando miliardi di dollari di danni a livello globale.

3. Stuxnet (2010) – Uno dei worm più sofisticati mai sviluppati, progettato per sabotare specifici sistemi industriali, è considerato un attacco cibernetico su scala governativa.

Prevenzione e Difesa dai Worm

Prevenire un'infezione da worm richiede un approccio attento e consapevole. Ecco alcuni suggerimenti:

- Aggiornare i software: mantenere il sistema operativo e i software aggiornati aiuta a ridurre il rischio di vulnerabilità sfruttabili dai worm.

- Utilizzare antivirus e firewall: avere soluzioni di sicurezza attive e aggiornate permette di rilevare e bloccare i worm.

- Evitare email sospette: i worm spesso si diffondono tramite email ingannevoli; è fondamentale prestare attenzione agli allegati non richiesti o link sospetti.

- Educare gli utenti: la formazione è fondamentale, specialmente in ambito aziendale, per sensibilizzare gli utenti sui pericoli informatici e insegnare loro a riconoscere tentativi di attacco.

I worm rappresentano una minaccia informatica insidiosa e pericolosa per la loro capacità di diffondersi rapidamente e autonomamente. Comprendere come funzionano, i danni che possono causare e le pratiche di prevenzione è essenziale per proteggere i propri sistemi e dati. Adottare misure preventive, mantenere i software aggiornati e sensibilizzare gli utenti sono passi cruciali per difendersi da questo tipo di minacce, che continuano a evolversi e a rappresentare una sfida significativa nel panorama della sicurezza informatica.

© 𝗯𝘆 𝗔𝗻𝘁𝗼𝗻𝗲𝗹𝗹𝗼 𝗖𝗮𝗺𝗶𝗹𝗼𝘁𝘁𝗼

Tutti i diritti riservati | All rights reserved

Informazioni Legali

I testi, le informazioni e gli altri dati pubblicati in questo sito nonché i link ad altri siti presenti sul web hanno esclusivamente scopo informativo e non assumono alcun carattere di ufficialità.

Non si assume alcuna responsabilità per eventuali errori od omissioni di qualsiasi tipo e per qualunque tipo di danno diretto, indiretto o accidentale derivante dalla lettura o dall'impiego delle informazioni pubblicate, o di qualsiasi forma di contenuto presente nel sito o per l'accesso o l'uso del materiale contenuto in altri siti.